Zum Jahrestag der NSA-Veröffentlichungen durch Edward Snowden.

Man untertreibt mit Sicherheit nicht, wenn man festhält, dass das Internet seit dem 05. Juni 2013 nicht mehr dasselbe ist wie zuvor. Das Internet ist kaputt, und es sind westliche Geheimdienste, die es zerstört haben. Doch die schlimmsten Auswirkungen sind nicht technischer Natur, sondern die fatalen Folgen für unsere Wirtschaft, unsere Demokratie und unsere Freiheit.

Man untertreibt mit Sicherheit nicht, wenn man festhält, dass das Internet seit dem 05. Juni 2013 nicht mehr dasselbe ist wie zuvor. Das Internet ist kaputt, und es sind westliche Geheimdienste, die es zerstört haben. Doch die schlimmsten Auswirkungen sind nicht technischer Natur, sondern die fatalen Folgen für unsere Wirtschaft, unsere Demokratie und unsere Freiheit.

An diesem Tag fanden die ersten Veröffentlichungen über den weltweiten Spionageangriff durch westliche Nachrichtendienste statt. Edward Snowdens Dokumente offenbarten einen ersten Blick auf die totalitäre Überwachung, die Geheimdienste der „Five Eyes“, allen voran der US-amerikanische Nachrichtendienst NSA sowie der britische GCHQ, im Internet errichtet haben.

Was vorher als Verfolgungswahn von leicht paranoiden Sicherheitsspezialisten verlacht wurde, hat sich als zutreffend, oder sogar als noch zu blauäugig erwiesen. Die Aluhüte hätten sehr viel größer sein dürfen.

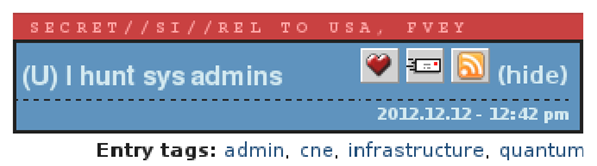

Wir wissen heute, dass die Geheimdienste die Telefonate eines ganzen Landes speichern können, aus Glasfaserkabeln die gesamte Kommunikation mitlesen, unbegrenzten Zugriff auf private Google-, Facebook- und Microsoft-Konten haben. Wir wissen, dass sie Mobiltelefone in Wanzen verwandeln können, ohne sie berühren zu müssen – und sie selbst dann aktivieren können, wenn diese ausgeschaltet sind. Wir wissen, dass sie Privataccounts von Administratoren angreifen, um darüber die Netzwerke ihrer Arbeitgeber zu infiltrieren. Sie betreiben Wirtschaftsspionage zum Vorteil ihres eigenen Landes auf dem Boden ihrer angeblichen Freunde. Sie brechen in die Internetinfrastruktur weltweit ein und verwanzen diese. Sie hören Kommunikation aller Menschen auf der Welt ab, und speichern diese Informationen unbegrenzt. Auf Privatsphäre, auf schutzwürdige Daten wird nicht die geringste Rücksicht genommen.

Alles, was technisch möglich ist, wird auch gemacht. Schranken durch Moral oder Gesetz gelten nicht.

Wirtschaftsspionage per Formular

Wirtschaftsspionage ist eine Hauptaufgabe der Nachrichtendienste geworden. Nachweislich werden Unternehmen auch der befreundeten Länder angegriffen, um heimischer Industrie Wettbewerbsvorteile zu verschaffen. Die NSA betreibt eine Internetseite, auf der US-amerikanische Unternehmen ihre Spionagewünsche online eingeben können. In den Fokus gerät dabei Know-how gerade auch kleiner und mittelständischer Unternehmen.

Absurderweise sind es die besten Absolventen der US-amerikanischen Eliteuniversitäten, welche die NSA für exorbitante Gehälter einstellt – und die dann der Wirtschaft in den USA verloren gehen. Die dadurch fehlende Brain Power muss dann offenbar durch Wirtschaftsspionage wieder ausgeglichen werden.

Auch internationale Organisationen und Konferenzen, wie die Europäische Union, die Vereinten Nationen oder die Weltklimakonferenz sind zum Spionageziel geworden. Indem man Positionen, Planungen und Absichten von Verhandlungspartnern ausspäht, gewinnt man einen strategischen Vorsprung in Verhandlungen. Dabei geht es nur um eines: Um Macht.

Geheimdienste entziehen sich dabei jeder Kontrolle. Sie agieren im Verborgenen, belügen die Parlamente, die sie kontrollieren sollen. Es wird nur zugegeben, was sich nicht leugnen lässt. Lokale Gesetze, wonach die eigenen Staatsbürger nicht ausgespäht werden dürfen, werden umgangen, indem man diesen Auftrag durch einen befreundeten Auslandsgeheimdienst der „Five Eyes“ ausführen lässt, und die gewonnenen Daten austauscht.

Ein unwürdiges Theater in Deutschland

Auch Deutschland macht auf seine Weise mit. Obwohl Deutschland als besonders interessantes Ziel für Überwachung durch die NSA markiert worden ist, funktioniert der Datenaustausch reibungslos. Man stellt den westlichen Geheimdiensten Daten zur Verfügung, man bekommt offenbar auch hin und wieder interessante Daten – und stellt keine Fragen. Von Spionageabwehr, also der Abwehr gegen diese grundrechtswidrigen Angriffe durch „befreundete“ Nachrichtendienste gibt es keine Spur.

Auch Deutschland macht auf seine Weise mit. Obwohl Deutschland als besonders interessantes Ziel für Überwachung durch die NSA markiert worden ist, funktioniert der Datenaustausch reibungslos. Man stellt den westlichen Geheimdiensten Daten zur Verfügung, man bekommt offenbar auch hin und wieder interessante Daten – und stellt keine Fragen. Von Spionageabwehr, also der Abwehr gegen diese grundrechtswidrigen Angriffe durch „befreundete“ Nachrichtendienste gibt es keine Spur.

Vielleicht mag eine noch stärkere Verstrickung deutscher Geheimdienste in diese Affäre einer der Gründe sein, warum die deutsche Politik sich gegen eine Aufklärung mit Händen und Füßen wehrt. Übergroß ist jedenfalls die Angst vor dem Verlust der „transatlantischen Freundschaft“ mit den USA. So groß, dass Bundesstaatsanwalt Range sich nicht traut, in größerem Rahmen Ermittlungen einzuleiten – ein „Staatswohl“ postulierend, welches wohl wichtiger zu sein scheint als Bürgerrechte, Demokratie und Grundgesetz. Oder muss man gar annehmen, dass die totale Überwachung aller Menschen auch von der deutschen Politik genau so wie sie stattfindet erwünscht und befördert wird?

Im Parlamentarischen Untersuchungsausschuss wird derweil ein unwürdiges Theater aufgeführt: Seit Monaten ist unklar, ob man den Kronzeugen Edward Snowden überhaupt anhören will. Die Bundesregierung hat schon erklärt, ihre Informationen nur geschwärzt an den Ausschuss übergeben zu werden. Die Ausreden könnten kaum skurriler sein. Eine Aufklärung ist in diesem Parlamentarischen Untersuchungsausschuss jedenfalls nicht zu erwarten.

Ungewisse Zukunft für Snowden

Überhaupt, Edward Snowden: Er sitzt seit einem Jahr in Russland fest – wahrlich kein Hort von Demokratie und Bürgerrechten. Sein Asyl läuft im Juli aus, seine Zukunft ist ungewiss. Nachdem mittlerweile die meisten Menschen der Ansicht sind, dass seine Leistung anerkennenswert ist, und dass er Schutz und sichere Zukunft verdient, ringt sich immer noch kein demokratisches Land dazu durch, ihn aufzunehmen. Eine Schande. Das Signal, welches dadurch an potentielle Whistleblower der Zukunft gesendet wird, ist fatal.

Edward Snowden – ein Mensch mit im Grunde konservativen Wertvorstellungen – konnte die täglichen Rechtsbrüche der Geheimdienste nicht hinnehmen, er verließ seine Heimat, seine Familie, eine langjährige Beziehung und einen gutdotierten Job, er begab sich unter Lebensgefahr in eine ungewisse Zukunft, um der Weltöffentlichkeit von diesem Skandal zu berichten. Er bewies damit Integrität, Aufrichtigkeit und Mut – landläufig nennt man jemanden, der große persönliche Last auf sich nimmt, um die Allgemeinheit zu schützen, einen Held. Leider jedoch sind das keine Merkmale, die wir von Politikern in unserem Land in dieser Angelegenheit erwarten dürfen.

Wo bleibt die Empörung?

Warum fehlt jedoch der öffentliche Aufschrei angesichts eines täglichen, millionenfachen, fortgesetzten Grundrechtsbruchs? Wo sind die Massendemonstrationen, die öffentlichen Apelle? Wo schlägt sich die Besorgnis in Wählerstimmen nieder? Oder auch: Warum hört man von Piraten in der Angelegenheit nichts (obwohl diese seit einem Jahr ununterbrochen aus vollem Hals alarmieren)?

Warum fehlt jedoch der öffentliche Aufschrei angesichts eines täglichen, millionenfachen, fortgesetzten Grundrechtsbruchs? Wo sind die Massendemonstrationen, die öffentlichen Apelle? Wo schlägt sich die Besorgnis in Wählerstimmen nieder? Oder auch: Warum hört man von Piraten in der Angelegenheit nichts (obwohl diese seit einem Jahr ununterbrochen aus vollem Hals alarmieren)?

Offenbar ist das allgemeine Interesse doch nicht so hoch, wie es der Sache angemessen wäre. Das Thema scheint abstrakt, wird nicht ausreichend erklärt, und betrifft nach Meinung vieler wohl nur Menschen, die intensiv im Internet unterwegs sind. Es geht vermeintlich um „Internetkommunikation“, also im Internet fließende Daten, und im Grunde wusste man von der Überwachung auch vorher. Der Schutz vor Terrorismus oder dem Missbrauch von Kindern wird vorgeschoben. Man habe ja nichts zu verbergen. Mit der letzten Supermacht auf der Welt mag man es sich nicht verscherzen. Und gegen die Macht weltweit vernetzter Geheimdienste mit unbegrenzten technischen und finanziellen Mitteln könne man ohnehin nichts tun.

Doch ist das tatsächlich so? Beschränkt sich diese Überwachung einfach nur auf Internetkommunikation, auf Daten? Ist das ein Territorium unserer Welt, welches wir einfach „verloren geben“, und ansonsten weitermachen wie zuvor?

Das Internet wurde zerstört

Das Internet ist heute unsicherer als zuvor. Spezialabteilungen der NSA sammeln Sicherheitslücken in Hard- und Software und unterminieren Kryptografie allerorten. Anonymität wurde abgeschafft. Geheimdienste haben das Internet in ein Waffensystem verwandelt, um Menschen, Organisationen, Unternehmen und Staaten weltweit angreifen zu können. Und es sieht nicht so aus, als ob sie damit in absehbarer Zeit aufhören wollen. Die NSA ist wie ein Krebsgeschwür, das wuchert und den Wirt, das Internet, ständig weiter zerfrisst.

So wird das grundsätzliche Vertrauen in die Privatheit elektronischer Kommunikation fundamental zerstört. Und dabei handelt es sich nicht nur um Kommunikation zwischen Menschen, sondern auch Kommunikation über Menschen, die Unternehmen, Banken, Versicherungen oder Behörden untereinander austauschen.

Doch es ist eben nicht einfach nur Kommunikation, die bespitzelt wird. Es ist unser Leben, was damit ausgespäht wird. Es ist unser ganzes Leben, welches minuziös erfasst und gespeichert wird. Aus den Bewegungsdaten der Mobiltelefone ergibt sich ein Bild, wer wann wo war. Es ist erkennbar, wer mit wem spricht, also wer mit wem befreundet ist, wer Kollege, Vereinsmitglied, Liebhaber ist. Es ist erkennbar, welche Interessen jemand hat, welche Partei er wählt, welche Gesellschaftsauffassungen er vertritt. Man kennt seine Einkäufe. Natürlich auch, welche Krankheiten er hat, seine kompletten Finanzen, seine im Privaten ausgetauschten Fotos. Da ist das persönliche Tagebuch nur das Tüpfelchen auf dem I.

Es sind nicht „wir im Internet“, die überwacht werden. Es ist unser gesamtes, vollumfängliches Leben, das da überwacht und gespeichert wird. Wir alle, überall und zu jeder Zeit.

Das Ende der freien Meinungsäußerung

Im Wissen, dass jede Meinungsäußerung im Internet mitgelesen und für immer gespeichert werden kann, setzt jetzt schon eine innere Zensur ein: Kann ich das so noch sagen? Wird mir diese Äußerung womöglich zum Nachteil ausgelegt werden? Muss ich mit Restriktionen bei zukünftigen Flugreisen rechnen, bei der Einreise in bestimmte Staaten? Mit Problemen im Beruf, im Ausland? Und wie verhält es sich, wenn diese Informationen anderen Menschen in die Hände fallen, etwa Kriminellen, Extremisten, oder einem totalitären Staat in der Zukunft?

Im Wissen, dass jede Meinungsäußerung im Internet mitgelesen und für immer gespeichert werden kann, setzt jetzt schon eine innere Zensur ein: Kann ich das so noch sagen? Wird mir diese Äußerung womöglich zum Nachteil ausgelegt werden? Muss ich mit Restriktionen bei zukünftigen Flugreisen rechnen, bei der Einreise in bestimmte Staaten? Mit Problemen im Beruf, im Ausland? Und wie verhält es sich, wenn diese Informationen anderen Menschen in die Hände fallen, etwa Kriminellen, Extremisten, oder einem totalitären Staat in der Zukunft?

Die Überwachung wird spürbar, wenn sie in Repression mündet. Bereits jetzt wurden Aktivisten an der Einreise in die USA gehindert, welche sich beispielsweise gegen die Spionagepraxis der NSA oder das geplante Freihandelsabkommen engagieren. Oder Menschen, die sich auf Facebook unpassend geäußert hatten. Und dies dürften erst die Anfänge sein. Die Auswahl der Drohnen-Ziele in Pakistan und anderen Ländern, also der durch Drohnen zu tötenden Menschen basiert letztlich auch auf durch die NSA gesammelten Daten, sowie dem von der NSA gefälltem Urteil über die Gefährlichkeit dieser Menschen.

Das Wissen darüber, dass es Anonymität und Privatsphäre im Netz nicht mehr gibt, sickert allmählich in das Bewusstsein aller Menschen. Dies führt zu selbstzensierten Meinungsäußerungen, einem verarmenden demokratischen Diskurs, und damit zu einer Gefahr für die Grundlage unserer Demokratie.

Regierungen von Bund und Ländern verletzen ihren Amtseid, wenn sie uns davor nicht schützen.

Ich muss hier offenbar etwas aus dem Nähkästchen plaudern.

Ich muss hier offenbar etwas aus dem Nähkästchen plaudern.

Sämtliche anderen Fraktionen haben geschlossen gegen unseren Antrag votiert. Hauptargument der Redner der anderen Fraktionen war die fehlende Zuständigkeit: Für diese Fragen sei die Bundesebene zuständig.

Sämtliche anderen Fraktionen haben geschlossen gegen unseren Antrag votiert. Hauptargument der Redner der anderen Fraktionen war die fehlende Zuständigkeit: Für diese Fragen sei die Bundesebene zuständig.  Besonders krass ist die Doppelmoral, die Priggen damit offenbart. Die Grünen im Bayrischen Landtag – dort in der Opposition – hatten einen

Besonders krass ist die Doppelmoral, die Priggen damit offenbart. Die Grünen im Bayrischen Landtag – dort in der Opposition – hatten einen  Sie hätten einen – wie auch immer gearteten – Kompromissvorschlag ausarbeiten können in ihrer Rolle zwischen den Stühlen. Sie hätten – als weichste Form des Protests – persönliche Erklärungen abgeben können. Aber nichts von all dem ist geschehen – man wollte das Fiasko einfach nur aussitzen, den Kopf einziehen und die Piraten dafür verantwortlich machen.

Sie hätten einen – wie auch immer gearteten – Kompromissvorschlag ausarbeiten können in ihrer Rolle zwischen den Stühlen. Sie hätten – als weichste Form des Protests – persönliche Erklärungen abgeben können. Aber nichts von all dem ist geschehen – man wollte das Fiasko einfach nur aussitzen, den Kopf einziehen und die Piraten dafür verantwortlich machen. Man untertreibt mit Sicherheit nicht, wenn man festhält, dass das Internet seit dem 05. Juni 2013 nicht mehr dasselbe ist wie zuvor. Das Internet ist kaputt, und es sind westliche Geheimdienste, die es zerstört haben. Doch die schlimmsten Auswirkungen sind nicht technischer Natur, sondern die fatalen Folgen für unsere Wirtschaft, unsere Demokratie und unsere Freiheit.

Man untertreibt mit Sicherheit nicht, wenn man festhält, dass das Internet seit dem 05. Juni 2013 nicht mehr dasselbe ist wie zuvor. Das Internet ist kaputt, und es sind westliche Geheimdienste, die es zerstört haben. Doch die schlimmsten Auswirkungen sind nicht technischer Natur, sondern die fatalen Folgen für unsere Wirtschaft, unsere Demokratie und unsere Freiheit. Auch Deutschland macht auf seine Weise mit. Obwohl Deutschland als besonders interessantes Ziel für Überwachung durch die NSA markiert worden ist, funktioniert der Datenaustausch reibungslos. Man stellt den westlichen Geheimdiensten Daten zur Verfügung, man bekommt offenbar auch hin und wieder interessante Daten – und stellt keine Fragen. Von Spionageabwehr, also der Abwehr gegen diese grundrechtswidrigen Angriffe durch „befreundete“ Nachrichtendienste gibt es keine Spur.

Auch Deutschland macht auf seine Weise mit. Obwohl Deutschland als besonders interessantes Ziel für Überwachung durch die NSA markiert worden ist, funktioniert der Datenaustausch reibungslos. Man stellt den westlichen Geheimdiensten Daten zur Verfügung, man bekommt offenbar auch hin und wieder interessante Daten – und stellt keine Fragen. Von Spionageabwehr, also der Abwehr gegen diese grundrechtswidrigen Angriffe durch „befreundete“ Nachrichtendienste gibt es keine Spur. Warum fehlt jedoch der öffentliche Aufschrei angesichts eines täglichen, millionenfachen, fortgesetzten Grundrechtsbruchs? Wo sind die Massendemonstrationen, die öffentlichen Apelle? Wo schlägt sich die Besorgnis in Wählerstimmen nieder? Oder auch: Warum hört man von Piraten in der Angelegenheit nichts (obwohl diese seit einem Jahr ununterbrochen aus vollem Hals alarmieren)?

Warum fehlt jedoch der öffentliche Aufschrei angesichts eines täglichen, millionenfachen, fortgesetzten Grundrechtsbruchs? Wo sind die Massendemonstrationen, die öffentlichen Apelle? Wo schlägt sich die Besorgnis in Wählerstimmen nieder? Oder auch: Warum hört man von Piraten in der Angelegenheit nichts (obwohl diese seit einem Jahr ununterbrochen aus vollem Hals alarmieren)? Im Wissen, dass jede Meinungsäußerung im Internet mitgelesen und für immer gespeichert werden kann, setzt jetzt schon eine innere Zensur ein: Kann ich das so noch sagen? Wird mir diese Äußerung womöglich zum Nachteil ausgelegt werden? Muss ich mit Restriktionen bei zukünftigen Flugreisen rechnen, bei der Einreise in bestimmte Staaten? Mit Problemen im Beruf, im Ausland? Und wie verhält es sich, wenn diese Informationen anderen Menschen in die Hände fallen, etwa Kriminellen, Extremisten, oder einem totalitären Staat in der Zukunft?

Im Wissen, dass jede Meinungsäußerung im Internet mitgelesen und für immer gespeichert werden kann, setzt jetzt schon eine innere Zensur ein: Kann ich das so noch sagen? Wird mir diese Äußerung womöglich zum Nachteil ausgelegt werden? Muss ich mit Restriktionen bei zukünftigen Flugreisen rechnen, bei der Einreise in bestimmte Staaten? Mit Problemen im Beruf, im Ausland? Und wie verhält es sich, wenn diese Informationen anderen Menschen in die Hände fallen, etwa Kriminellen, Extremisten, oder einem totalitären Staat in der Zukunft?  Der SPD-nahe Verein „Zentrum für digitalen Fortschritt“ D64 e.V.

Der SPD-nahe Verein „Zentrum für digitalen Fortschritt“ D64 e.V.  Neue Enthüllungen aus den Geheimdokumenten von Edward Snowden zeigen die Aktivitäten der Geheimdienste NSA und GCHQ im Bereich der Wirtschaftsspionage. Auch zwei nordrhein-westfälische Telekommunikations-Unternehmen aus Hürth und Ruppichteroth sind demnach Opfer der geheimdienstlichen Ausspähung geworden – und zwar nicht nur die Unternehmen und deren Geschäftsbeziehungen, sondern auch deren Mitarbeiter persönlich, schreibt der SPIEGEL.

Neue Enthüllungen aus den Geheimdokumenten von Edward Snowden zeigen die Aktivitäten der Geheimdienste NSA und GCHQ im Bereich der Wirtschaftsspionage. Auch zwei nordrhein-westfälische Telekommunikations-Unternehmen aus Hürth und Ruppichteroth sind demnach Opfer der geheimdienstlichen Ausspähung geworden – und zwar nicht nur die Unternehmen und deren Geschäftsbeziehungen, sondern auch deren Mitarbeiter persönlich, schreibt der SPIEGEL.