Diesen Beitrag veröffentlichte ich am 24. März bei Peira.de.

„Wer ist ein besseres Ziel als die Person, die bereits über den ‘Schlüssel zum Königreich‘ verfügt?“

Wenn Du Systemadministrator eines Netzes bist, bist Du eine Zielperson der NSA. Ihr geht es natürlich um den Zugriff auf das Netz, das Du betreust. Dazu jagen und hacken sie aber nicht Deine dienstliche Identität – nein, sie haben es auf Deine privaten Accounts und Deine privaten Daten abgesehen.

Neben der weltweiten Datenschnüffelei hat die National Security Agency schon seit Jahren den Schwerpunkt auf das aktive Eindringen in Netzwerke und das Kompromittieren ganzer Systeme gelegt. Für diese Aktionen hat sie sich einen Werkzeugkasten [1], Methoden und Automatismen zugelegt, mit denen sie im großen Stil und weltweit aktiv geworden sind. Auch Systemadministratoren sind für die NSA ein „Mittel zum Zweck“ der totalen Überwachung.

In einem jüngst auf der Journalismus-Plattform „The Intercept“ [2] veröffentlichen Dokument aus Edward Snowdens NSA-Gruselfundus beschreibt ein ungenannter NSA-Mitarbeiter in der Ich-Form, warum und wie er Jagd auf Systemadministratoren macht [3]. Die Informationen stammen aus dem Jahr 2012, und waren in einem internen Blog des Geheimdienstes in mehreren Teilen veröffentlicht und diskutiert worden. Einer davon beispielsweise trägt den Namen „Ich jage Systemadministratoren“.

Systemadministratoren sind natürlich nicht das endgültige Ziel des Angriffs. Ziel sind „Extremisten“, „Terroristen“, aber auch „Regierungsbeamte“, welche die vom Administrator betreuten Netze nutzen. Als Extremist gilt man in den Augen des amerikanischen Geheimdienstes leicht, in Vergangenheit reichte es schon, Klimaschützer zu sein [4]. Und wenn der beobachtete Terrorist durch ein Mobilfunknetz reist, ist ebenso der Systemadministrator dieses Netzes ein Ziel.

Damit ist potentiell nahezu jedes Netzwerk im Fokus des Interesses der Schnüffler – und ebenso jeder SysAdmin. Die NSA hat dazu eine Datenbank von Systemadministratoren angelegt, die als internationale Hit-Liste von potentiellen Zielen dient. Das Internet wird nach „vermutlichen“ Systemadministratoren durchkämmt, erklärt der Autor. Bei dem Datenhunger der NSA ist nicht davon auszugehen, dass besondere Behutsamkeit bei der Auswahl möglicher Ziele stattfindet.

Der Verfasser der geleakten Beiträge ist ein Netzwerkspezialist der NSA-Abteilung „Signals Intelligence Directorate“. Von ihm stammt auch die Präsentation, wie Nutzer des Tor -Browsers angegriffen werden.

Private Identität im Fokus

Der Angriff auf die dienstliche Identität des Administrators sei nicht erfolgversprechend, heißt es. Er habe nicht viel Glück damit gehabt, die offiziellen Emails mit Phishing oder Malware anzugreifen, stellt der Autor fest. Lohnender sei es, per Facebook- oder Webmailaccount des SysAdmins einzufallen.

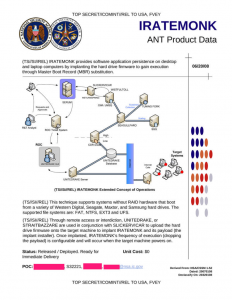

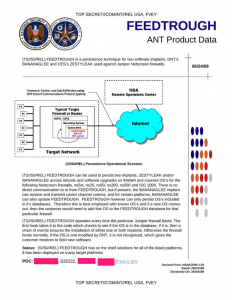

Die Angriffstechnik, die typischerweise verwendet wird, nennt sich QUANTUM [5]. Anhand von sogenannten Selektoren markiert die NSA zu hackende Zielpersonen. Sobald diese bestimmte Webseiten aufrufen – Facebook, Google Mail, Yahoo oder andere – injiziert ein bereitstehender FOXACID Server Schadcode in den Datenstrom, der an den zu hackenden Rechner geht [6]. So übernehmen sie die Rechner der SysAdmins.

QUANTUM ist die Technologie, mit der die Geheimdienste beispielsweise das belgische Telekommunikationsunternehmen Belgacom – den Telefonanbieter der Europäischen Union – angegriffen hat [7].

Nachdem man den Rechner des Systemadministrators übernommen hat, durchforstet man ihn gezielt nach Netzwerkdiagrammen, in Textdateien gespeicherte Passwörter, Informationen über Kunden des Administrators samt den assoziierten IP-Adressen, Geschäftskorrespondenz und vieles mehr. Zugangsdaten zu den Netzwerken, Adressen von Netzwerkgeräten und ähnliches greift der Nachrichtendienst mit Keyloggern ab, die er aus der Ferne installieren kann. Und durch Beobachtung der typischen Arbeit des Administrators an seinem Rechner erfahren die Schnüffler, wie das Netzwerk aufgebaut ist und funktioniert.

Das bedeutet selbstverständlich, dass auch die persönliche Kommunikation überwacht wird und alle privaten Dokumente gelesen werden können – auf die Privatsphäre des SysAdmins wird keine Rücksicht genommen. Der Autor witzelt, auch „Bilder von Katzen mit lustigen Bildunterschriften“ würden abgesaugt werden.

Übrigens: Ein solcher Angriff auf einen Bürger der Vereinigten Staaten wäre nach US-amerikanischem Recht illegal. Wie die NSA aber sicherstellt, dass tatsächlich nur Ausländer angegriffen werden, darüber verliert der Autor kein Wort.

Konferenzen bekommen NSA-Besuch

Auf Hacker-Konferenzen suchen NSA-Geheimdienstmitarbeiter gezielt nach interessanten Informationen. Ihnen geht es dabei weniger um die Vorträge selbst – der Autor beschreibt sie sogar als belanglos. Er empfiehlt den geheimdienstlichen Bloglesern, man solle auf der Konferenz herumlaufen und Leute einfach ansprechen, die interessante Dinge zu tun scheinen. Er beschreibt die Teilnehmer dieser Konferenzen als „entgegen den Stereotypen“ freundlich und offen, bereit, ihre Kenntnisse mit anderen zu teilen. Das abzugreifende Wissen findet man nicht in den Vorträgen, sondern es sitzt auf der Konferenz herum und hackt an interessanten Themen.

Der Blogger K. M. Gallagher äußerte kürzlich den Verdacht, dass die NSA ganz gezielt Flyer auf Konferenzen verteilt, um die Besucher auf präparierte Webseiten zu locken, wodurch dann Schadcode auf die Rechner der Konferenzbesucher installiert wird. Auf der HOPE9-Konferenz in New York im Juli 2012 kursierte ein Flyer, der eine Webseite namens Bitbor.com bewarb [8]. Der dort befindliche Sourcecode wies starke Ähnlichkeit mit Code auf, der auf einem enttarnten FOXACID-Server gefunden wurde.

Dieser Zusammenhang wurde mittlerweile durch den Betreiber der Seite Bitbor.com, Roger Harrison, dementiert. Harrison schrieb Gallagher auf dessen Frage nach den Zusammenhängen, dass eine gesunde Paranoia dieser Tage angebracht sei, aber dass der Hintergrund in diesem Fall vollkommen harmlos sei. Gallagher nennt diese Aussagen glaubhaft.

Angesichts der aktuellen Enthüllungen erscheint eine solche Aktion jedenfalls durchaus vorstellbar und plausibel. Wir haben in Vergangenheit oft genug erlebt, dass sich solche Überwachungs-Verschwörungstheorien als wahr (oder sogar untertrieben) herausstellten. Eine gesunde Paranoia ist mehr als angebracht.

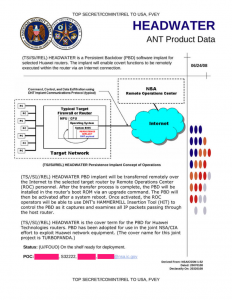

Die NSA liebt Router

Router spielen in der Welt von Überwachungswerkzeugen des NSA eine zentrale Rolle. Da Router die Verbindungsstellen zwischen verschiedenen Netzwerken darstellen, wie zum Beispiel zwischen einem Heim- oder Firmennetzwerk und dem Internet, gehen sämtliche Informationen aus dem Netzwerk durch dieses Gerät. Hat die NSA ihr Ohr in diesem Gerät, bekommt sie alle Daten wie auf einem Silbertablett serviert.

Router zu hacken sei ein gutes Geschäft für die NSA und die anderen Geheimdienste der 5-Eyes-Allianz, sagt der Autor der Blogbeiträge. Es lassen sich Weiterleitungsregeln auf dem Router installieren, die automatisch bestimmten Traffic weiterleiten, zum Beispiel Datenpakete, die Zugangsdaten enthalten. Es kann natürlich auch die gesamte Kommunikation abgehört werden. Hintertüren zum jederzeitigen Zugriff auf den Routern können eingebaut werden. Auch das gezielte Schwächen von VPN-Tunneln, die Netzwerke über das Internet abhörsicher miteinander verbinden sollen, ist eine typische Angriffsfunktion – damit ist der Schutz dieser Verbindungen zerstört.

In jüngster Zeit seien auch Geheimdienste andere Nationen auf die Idee gekommen, Router anzugreifen, erklärt der Autor – für die Geheimdienste der 5 Eyes ist die Information, welcher Geheimdienst sich gerade auf welchem Router tummelt, hochinteressant. Auch dafür haben sie Mittel und Wege gefunden. Im geleakten Dokument wurden die Details, wie das funktioniert, von „The Intercept“ entfernt, um die betroffenen Systeme vor kriminellen Nachahmern zu schützen.

Kampfansage ans Netz

Die Geheimdienste greifen Arbeits- und Verantwortungsfelder von Systemadministratoren an. Eine Kriegserklärung an gewissenhafte Systemadministratoren. Jede Sicherheitslücke, die sie dabei nutzen, jede Hintertür, die sie dabei einrichten, schwächt das System. Jede dieser Lücken könnte genauso gut von Geheimdiensten nicht ganz so befreundeten Staaten ausgenutzt werden – oder gleich von der Mafia.

Die Kampfansage ist aber auch eine persönliche. Sie zerstören unsere Vorstellung, dass es so etwas wie digitale Privatsphäre überhaupt geben kann. Sie zerstören unser Netz, die Vertraulichkeit unserer elektronischen Kommunikation. Sie zerstören das Vertrauen in die Sicherheit unserer Systeme. Und dabei greifen sie gezielt die Privatsphäre derjenigen an, die unsere Netze schützen und betreuen.

[1] http://www.daniel-schwerd.de/originaldokumente-aus-der-nsa-gruselwerkstatt/

[2] https://firstlook.org/theintercept/document/2014/03/20/hunt-sys-admins/

[3] https://s3.amazonaws.com/s3.documentcloud.org/documents/1094387/i-hunt-sys-admins.pdf

[4] http://www.spiegel.de/netzwelt/netzpolitik/snowden-dokument-zeigt-nsa-spaehte-klimakonferenz-aus-a-950393.html

[5] http://vimeo.com/88822483

[6] https://www.schneier.com/blog/archives/2013/10/the_nsas_new_ri.html

[7] http://www.spiegel.de/netzwelt/web/spaehangriff-auf-eu-telefonanbieter-belgacom-a-922555.html

[8] https://blog.ageispolis.net/foxacid-at-hope9/

Auf dem

Auf dem  (Einen Antrag, den es so leider nie gegeben hat.)

(Einen Antrag, den es so leider nie gegeben hat.)